4 月18 日,Kelp DAO 被竊2.92 億美元,是2026 年迄今最大的DeFi 事故。漏洞不在合約。

(前情提要:2026最大DeFi事故:Kelp遭駭2.92億美元,Aave壞帳近2億、rsETH背書崩潰)

(背景補充:以太坊能繼續上漲嗎?從技術與基本面,帶你瞭解真相)

4 月18 日,Kelp DAO 被竊2.92 億美元,是2026 年迄今最大的DeFi 事故。漏洞不在合約程式碼裡,而在LayerZero 跨鏈橋的1-of-1 驗證節點配置-單點失守就能偽造跨鏈訊息。作者12 天前用自己開發的開源AI 審計工具掃描Kelp 時,就已經標記過這個風險點。本文複盤攻擊全過程,也誠實反思工具當時沒做對的三件事。

Kelp DAO 是什麼

Kelp DAO 是一個建在EigenLayer 之上的流動性再質押協議。機制是這樣的:使用者把ETH 或流動質押代幣(stETH、ETHx)存進Kelp 合約,合約再把資產委託給EigenLayer 的營運節點做再質押——同時給多個AVS(Actively Validated Services,主動驗證服務)提供安全性。作為回報,使用者拿到rsETH 作為憑證。和直接在EigenLayer 上再質押(資產被鎖住)不同,rsETH 是流動的——可以交易、可以在Aave 等借貸協議裡當抵押品、也可以跨鏈。

為了實現這種跨鏈流動性,Kelp 用LayerZero 的OFT(Omnichain Fungible Token,全鏈同質化代幣)標準在16 條以上的鏈上部署了rsETH。當你把rsETH 從以太坊跨到某條L2 時,LayerZero 的DVN(Decentralized Verifier Network,去中心化驗證網路)會校驗這條跨鏈訊息是否合法。這套橋架構正是後面故事的核心。

Kelp 由Amitej Gajjala 和Dheeraj Borra(之前是Stader Labs 的聯合創始人)發起,2023 年12 月上線,TVL 峰值20.9 億美元,治理採用6/8 多簽加10 天合約升級時間鎖。治理代幣KERNEL 統管Kelp、Kernel、Gain 三條產品線。

被盜事件

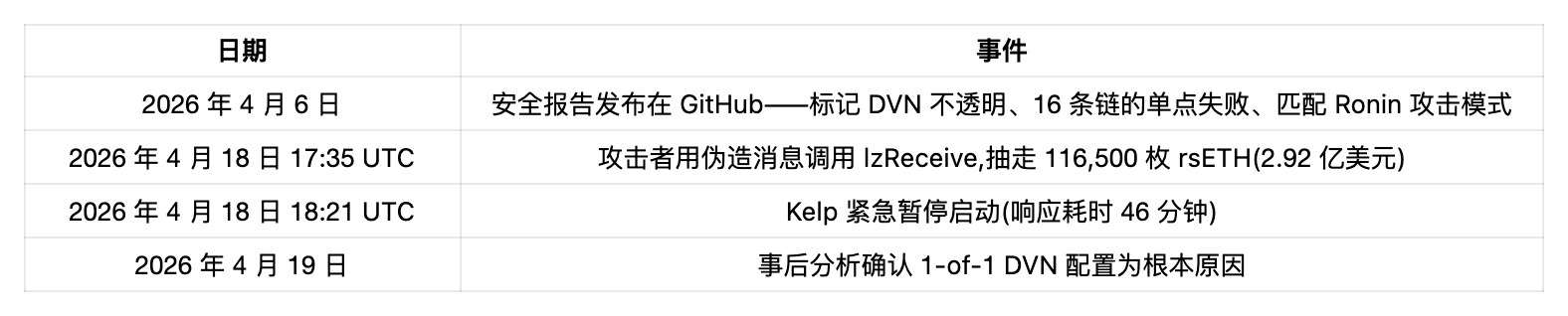

2026 年4 月18 日,攻擊者從Kelp DAO 的跨鏈橋抽走了116,500 枚rsETH,約合2.92 億美元——2026 年迄今最大的DeFi 攻擊事件。根本原因不是智慧合約漏洞,而是設定問題:一個1-of-1 的DVN 設定(也就是只有1 個驗證節點、透過1 個簽章就算數),讓攻擊者用單一被攻破的節點就偽造了跨鏈訊息。

12 天前,4 月6 日,我開源的安全稽核工具就已經把這個攻擊面標了出來。

先說一句:這次被盜,是真實的人真實地虧錢。從沒碰過rsETH 的Aave WETH 存款人,資金被凍了;多個協議裡的LP 要承擔他們根本沒簽約承擔的壞帳。這篇文章分析發生了什麼、我們的工具捕捉到了什麼——但人們實際損失的代價,比任何評分錶都更重要。

完整報告掛在GitHub 上,commit 時間戳任何人都能驗證。以下講講我們抓到了什麼、漏掉了什麼,以及這件事對DeFi 安全工具意味著什麼。

46 分鐘,DeFi 震動

UTC 時間4 月18 日17:35,攻擊者攻破了那個孤立的DVN 驗證節點,然後讓它”批准”了一條偽造的跨鏈訊息。 LayerZero 的Endpoint 看到DVN 透過了,就把訊息透過lzReceive 遞給Kelp 的OFT 合約——合約照做,在以太坊主網上鑄出了116,500 枚rsETH。訊息聲稱其它鏈上鎖了等值資產做擔保。那些資產從來就不存在。

接下來是一套標準的DeFi 洗錢流程:

- 把偷來的rsETH 當抵押品存進Aave V3、Compound V3、Euler

- 用這些沒有真實擔保的抵押品,借出約2.36 億美元WETH

- 集中約74,000 枚ETH,透過Tornado Cash 出金

46 分鐘之後的18:21,Kelp 的緊急暫停多簽凍結了合約。攻擊者隨後兩次追擊(各40,000 枚rsETH,約1 億美元)全部revert——這次暫停又擋下了約2 億美元。

但波及範圍仍然慘烈。 Aave V3 吞下約1.77 億美元壞帳。 AAVE 代幣暴跌10.27%。 ETH 跌3%。 Aave 上WETH 的使用率瞬間拉滿到100%,儲戶搶著撤。 20 多條L2 上的rsETH,一夜之間全都成了價值存疑的資產。

4 月6 日,報告抓到了什麼

4 月初,就在4 月1 日Drift Protocol 被盜2.85 億美元之後不久,我寫了一個開源的Claude Code 技能crypto-project-security-skill ——一套AI 輔助的架構風險評估框架,用公開資料(DeFiLlama、GoPlus、Safe API、鏈上協議)來評估DeFi 協議。它不是程式碼掃描器,也不是形式化驗證工具。 Drift 事件讓我看清楚一點:真正導致最大損失的,不在智慧合約程式碼裡——而在治理漏洞、配置疏忽、架構盲區,這些程式碼掃描器永遠看不見的地方。於是我寫了一個專門評估這幾層的工具:治理結構、預言機依賴、經濟機制、跨鏈架構,把每個協定和歷史上著名攻擊(Drift、Euler、Ronin、Harmony、Mango)的攻擊模式做比較。

4 月6 日,我對Kelp DAO 跑了一次完整審計。 完整報告公開在GitHub 上,帶有不可篡改的commit 時間戳記。

報告給Kelp 的綜合分診評分是72/100(中度風險) 。事後看,這個分打得太寬鬆——那幾個沒解答的跨鏈資訊缺口本該把分數拉低。但即便是在中度風險評級下,報告也點到了後來被真實利用的那個攻擊面。

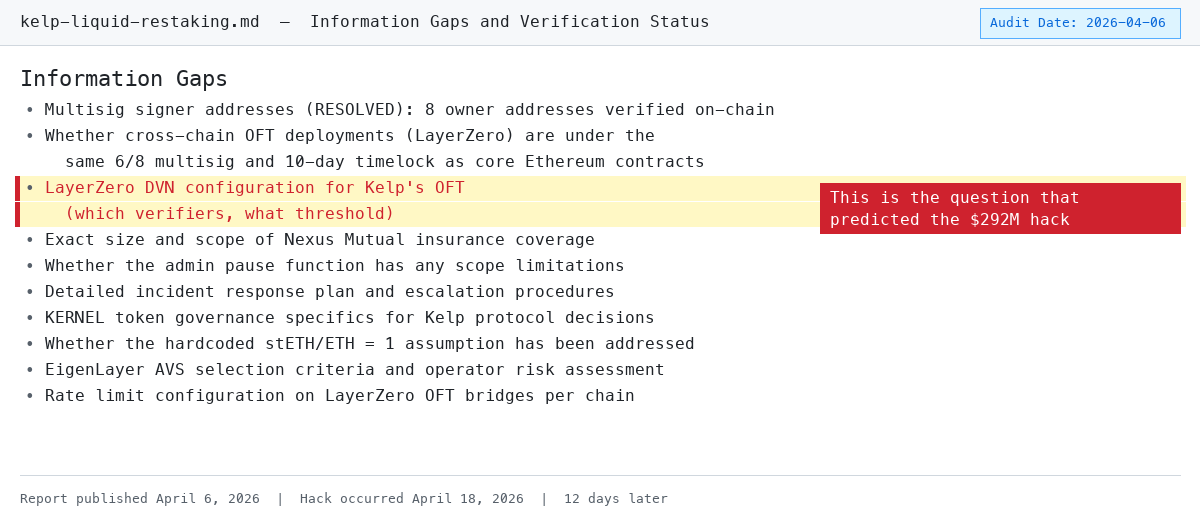

下面這張截圖,是報告”資訊缺口”部分的原文——關於Kelp 的DVN 配置的那個問題,最後變成了2.92 億美元被盜的根因:

圖註:4 月6 日報告的”資訊缺口”章節,DVN 配置不透明被直接點名

以下逐條對照報告裡標記了什麼、實際上怎麼被打穿的。

發現1: DVN 配置不透明(預警訊號)

報告原文: “LayerZero DVN 配置(各鏈的驗證者集合、閾值要求)未公開披露”

實際發生了什麼事: Kelp 跑的是1-of-1 的DVN 配置。一個節點。一個單點。攻擊者拿下這一個節點,就偽造了跨鏈訊息。如果配置是2-of-3(業界最低推薦),攻擊者就必須同時攻破多個獨立驗證方。

要說清楚一件事:這是Kelp 的問題,不是LayerZero 的問題。 LayerZero 是基礎設施——它提供DVN 框架,每個協定自己挑配置:幾個驗證節點(1-of-1、2-of-3、3-of-5…)、用誰的節點、各鏈閾值多少。 Kelp 部署OFT 橋的時候選了1-of-1。 LayerZero 完全支援2-of-3 或更高——是Kelp 自己沒開。

打個比方:AWS 提供MFA(多因子認證)。如果你帳號被偷是因為你從來沒開MFA,那是你的問題,不是AWS 的。 LayerZero 把安全機制擺在那了,Kelp 沒用。

我們的報告當時沒法確定具體的DVN 門檻(因為Kelp 從來沒揭露過),但我們把這個不透明明確列成了未解決的資訊缺口和風險項。不願透露本身,就是一個紅旗。

發現2: 16 條鏈的單點失敗(直接命中)

報告原文: “LayerZero DVN 的單點失敗,可能同時影響16 條支撐鏈上的rsETH”

實際發生了什麼:偽造訊息直接命中以太坊主網,衝擊波擴散到所有部署了rsETH 的鏈。 LayerZero 預防性地暫停了所有從以太坊出去的OFT 橋。 20 多條L2 上的rsETH 持有人,手裡的代幣一夜之間說不清還有沒有擔保。

這是多鏈部署的系統性風險:rsETH 同時在Arbitrum、Optimism、Base、Scroll 等L2 上流通,但所有這些代幣的價值都源自於以太坊主網上的資產。主網橋一被攻破,每條L2 上的rsETH 同時失去保證——持有人既不能贖回,也沒辦法驗證自己手上的代幣還值不值錢。 Lido 的earnETH(持有rsETH 敞口)、Ethena 的LayerZero 橋——全都被迫暫停。爆炸半徑遠超Kelp 自己。

發現3: 跨鏈治理控制權未經驗證(相關問題)

報告原文: 「對各鏈LayerZero OFT 配置的治理控制權未經驗證-特別是:這些控制權是否歸屬同一個6/8 多簽和10 天時間鎖,還是由獨立的管理金鑰掌控」

實際發生了什麼: DVN 配置顯然不在核心協議的嚴格治理之下。如果橋配置變更也歸6/8 多簽加10 天時間鎖管,1-of-1 的DVN 設定就需要8 個簽署人裡有6 個同意——這種配置不太可能一直沒人管。

這暴露了一個常見的治理盲區:許多協議對核心合約升級設了嚴格的多簽加時間鎖,但在營運層的改動上——橋配置、預言機引數、白名單管理——往往只有一個admin key 能改。 Kelp 的核心協定治理是業界領先的(6/8 多簽+ 10 天時間鎖),但這些保護並沒有延伸到它最大的攻擊面:跨鏈橋。

發現4: 匹配Ronin/Harmony 攻擊模式(直接命中)

報告原文: 「最相關的歷史先例涉及橋安全。Kelp 在16 條鏈上的LayerZero 部署,帶來的營運複雜度類似Ronin 的多鏈架構」

實際發生了什麼:攻擊路徑幾乎完美地復刻了Ronin 劇本——攻破橋驗證者、偽造訊息、抽空資產。我們工具的攻擊模式匹配模組,把協定架構和歷史攻擊類別做對比,正確地把這裡識別為最高風險的攻擊向量。

歷史背景:2022 年,Ronin 橋因5 個(共9 個)驗證者被攻破損失6.25 億美元;同年,Harmony 的Horizon 橋因2 個(共5 個)驗證者被攻破損失1 億美元。 Kelp 的處境更極端——只有1 個驗證者,把攻擊門檻壓到了絕對最低。工具之所以能標示這個風險,就是因為它會自動把協定架構對比這些歷史攻擊模式,而不是隻看程式碼。

發現5: 沒有保險池(放大了損失)

報告原文: 「協議目前沒有專案保險池,也沒有社會化損失承擔機制來吸收罰沒事件」

實際發生了什麼:因為沒有保險儲備,2.92 億美元的損失整個被下游協議吞下。 Aave 的回收儲備涵蓋了不到它1.77 億美元壞帳的30%。和Kelp 橋配置決策毫無關係的LP-承擔了最大的衝擊。

攻擊者把偷來的rsETH 當抵押品,存進Aave V3、Compound V3、Euler,然後藉出真的WETH。一旦rsETH 被確認沒擔保,這些部位就成了「無法清算」的壞帳——抵押品變廢紙,但藉出去的WETH 已經沒了。 Aave 上的WETH 使用率瞬間拉滿,一般使用者想取都取不出來。如果你是Aave 上的WETH 存款人,就算你從來沒碰過rsETH,你的資金也受影響。 Kelp 和Nexus Mutual 的保險合作只涵蓋特定的金庫產品,沒涵蓋核心的rsETH 協議敞口。

這是兩邊責任都沒盡到。 Kelp 這邊:一個管著13 億美元TVL 的協議,零保險池、零損失吸收機制。橋被攻破時,沒有任何緩衝能吸收傷害。 Aave 這邊:接受rsETH 做抵押品,但沒有充分評估它的跨鏈橋配置風險。 Aave 的風險引數(LTV、清算閾值)是為正常價格波動設計的,但沒考慮「橋配置被攻破導致抵押品一夜歸零」這種尾部風險。回收儲備連30% 壞帳都覆蓋不了。本質上,這是一次風險定價失敗:Aave 把rsETH 當成一個正常波動的資產來對待,但它實際上帶著橋樑失敗的二元尾部風險。兩邊的失敗疊加起來——Kelp 這邊沒有保險阻止壞抵押品進入系統,Aave 這邊沒有做足夠精細的風險建模來限制這種場景下的敞口。

我們哪裡錯了

有三件事本該做得更好:

風險評級打低了。我們把跨鏈橋風險評成了「中等」。報告裡5 個未解決的資訊缺口有3 個跟LayerZero 橋配置相關,又匹配上Ronin/Harmony 的歷史攻擊模式——這本該是「高」或「嚴重」。不透明本身就應該是更強的訊號。

我們沒能穿透配置層。報告一再要求Kelp 揭露DVN 閾值,但我們無法獨立驗證。這正是鉅亨網的事後分析指出的同一個結構性盲點:現有稽核工具聚焦程式碼邏輯,抓不到配置層的風險。我們標記了問題,但沒能回答。

我們沒查鏈上。 DVN 設定其實可以透過LayerZero 的EndpointV2 合約直接在鏈上讀取。我們本來可以查詢ULN302 registry 來獨立驗證Kelp 的DVN 閾值,而不是標成「未公開揭露」。如果當時查了,就能直接看到1-of-1 配置,根本不需要Kelp 揭露。這是工具最具體的改進方向:在跨鏈評估步驟加上鏈上DVN 設定驗證。

發現不夠具體,不夠可行動。說「DVN 配置未揭露」是在觀察檔案缺失——不是預測攻擊。這些風險(預言機集中度、橋依賴、缺乏保險)其實同樣普遍存在於多數跨鏈DeFi 協議。工具標記了Kelp 的不透明,但它也在數十個沒被攻擊的協定上標過類似模式。在沒有公布誤報率的情況下,宣稱「我們預測到了」是誇大事實。更誠實的說法是:我們問了一些沒人在問的正確問題,其中一個恰好踩到了關鍵承重點。

關於「負責任披露」

一個公平的問題:如果我們4 月6 日就標記了這些風險,為什麼沒在4 月18 日被攻擊前通知Kelp?

沒通知。原因是:報告識別的是不透明性-「DVN 配置未揭露」,不是一個具體的可利用漏洞。我們不知道配置是1-of-1,只知道配置沒公開。沒有具體到可以揭露的東西。 「你的橋配置沒檔案」是一個治理觀察,不是一份適合提交bug 賞金計畫的報告。

事後看,我們本來可以直接聯絡Kelp 團隊,問一下他們的DVN 門檻。那次對話或許能把1-of-1 配置暴露出來,促成修復。我們沒做。這是個教訓:就算某個發現看起來太模糊,不適合走正式披露流程,私下發訊息問一問還是值得的。

這件事對DeFi 安全性意味著什麼

Kelp 被盜——跟17 天前的Drift 被盜一樣——不是智慧合約漏洞。 Slither、Mythril、甚至GoPlus 之類的自動化程式碼掃描器都抓不到。漏洞藏在部署配置、治理缺口、架構決策裡,坐落在程式碼層之上。

這也是crypto-project-security-skill的核心主張:

協議安全不只是程式碼安全。一個協議可以有完美的Solidity、來自頂級公司的五次審計、25 萬美元的bug 賞金——然後因為橋驗證者配置的問題,照樣被偷走2.92 億美元。

工具在GitHub 上開源——任何人都可以審查方法論、自己執行、或改進它。

時間軸

12 天。訊號早就在那裡。問題是:生態要怎麼建立起能在下一座橋倒下之前看見這些訊號的工具。

你可以做什麼

如果你手上有資產在有跨鏈橋的DeFi 協議裡:

- 自己跑一次審計。工具是開源的。不用信我們——自己驗證。

- 查橋驗證者配置。如果一個協議不願披露它的DVN 閾值,就當成紅旗。我們的報告就是這麼做的,事實證明沒錯。

- 別以為程式碼審計涵蓋了一切。 Kelp 有5 次以上來自知名公司和平台的程式碼審計(Code4rena、SigmaPrime、MixBytes)。傳統程式碼審計的設計目標不包括抓DVN 門檻設定這種配置層風險——那是另一類分析,不是審計公司失職。

- 評估保險覆蓋。如果一個協議沒有保險池,而你是某個接受它代幣作抵押的借貸平台上的LP,你就隱性地替它承保。這次Aave 上WETH 存款人,用最硬的方式學到了這件事。

更大的圖景:AI Agent 作為一個安全層

這篇文章講的是一個工具和一次被偷。但背後的主張更大: AI Agent 可以成為DeFi 投資者的獨立安全層。

加密產業傳統安全模式長這樣:協議僱用審計公司、審計公司看程式碼、審計公司發報告。這個模式有盲點——Kelp 事件正說明瞭這一點,它聚焦程式碼正確性,卻漏掉了設定、治理、架構風險。

Claude Code 和這類技能工具帶來的是另一種路徑:任何人都能用公開資料,幾分鐘內對任何協議跑一次AI 輔助的風險評估。你不用花20 萬美元請審計公司。你不用會讀Solidity。你請agent 把協定架構對比已知攻擊模式,它會把你在存錢之前應該問的問題擺出來。

這不會取代專業審計——但它把第一層盡職調查的門檻降低到了所有人都能用的程度。一個正在考慮把資金投入某個新再質押協議的LP,現在可以跑一條audit defi <protocol>,拿到一份覆蓋治理、預言機、橋、經濟機制的結構化風險評估。對散戶和中腰部投資者自我保護的方式,這是一個真實的轉變。

Kelp 的那份報告不完美。它給橋風險打了中等,應該是嚴重。它不會穿透配置層。但它問了正確的問題——如果Kelp 團隊或任何LP 當時認真對待了這些問題,2.92 億美元的損失本可以避免。

📍相關報導📍

Vercel 遭駭、加密開發者急換 API Key:AI 工具 Context.ai 成破口,Web3 前端供應鏈拉警報