駭客盜走 UXLINK 後又遭 Inferno Drainer 釣魚,暴露多層次區塊鏈安全漏洞

(前情提要:Coinbase史上最大「資料外洩事件」內幕:外包商內鬼串謀駭客,每筆資料售200美元 )

(背景補充:假招聘廣告暗藏加密駭客!惡意軟體ModStealer專竊用戶資料,瞄準加密貨幣錢包 )

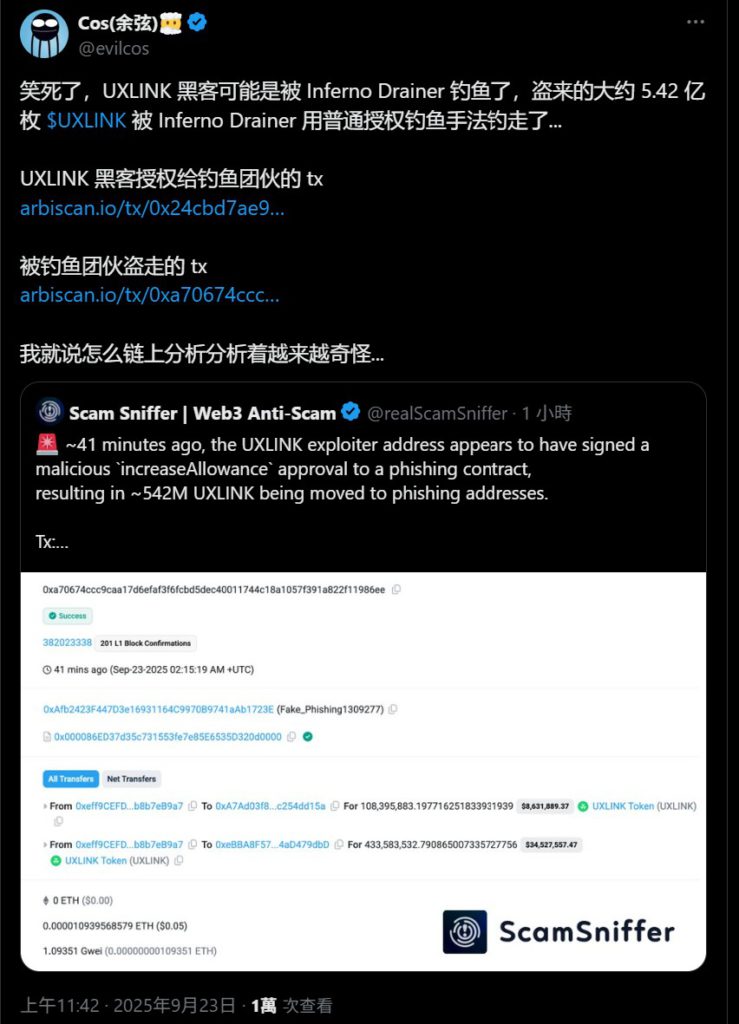

Web3 社交平台 UXLINK 爆發駭客案,約 1130 萬美元資產瞬間被掏空,代幣價值暴跌近八成。更戲劇性的是,慢霧科技最新溯源發現,那名成功盜走 UXLINK 代幣的駭客旋即遭到 Inferno Drainer 釣魚集團「黑吃黑」,被再次轉走約 5.42 億枚 UXLINK。從項目漏洞到駭客受害,事件短時間內翻轉兩次,成為去中心化世界風險接力的經典案例。

多重簽名漏洞

調查顯示,UXLINK 的多重簽名錢包存在 delegateCall 漏洞。攻擊者先移除原有管理員,再新增擁有門檻權限的新地址,藉此奪走控制權並轉出資產。被盜金額約 1130 萬美元,涵蓋 300 萬美元等值 UXLINK、USDT、USDC、WBTC 與 ETH。消息傳開後,代幣價格在數小時內重挫 77% 至 80%,市值蒸發逾 7000 萬美元。UXLINK 已向執法單位報告並與 PeckShield 等安全公司合作調查,Bithumb、Kraken 等交易所同步暫停 UXLINK 存取款。

駭客誤信授權 遭 Inferno Drainer 反盜取

就在外界追查資金流向之際,形勢再度反轉。慢霧科技於 9 月 23 日指出,初始駭客落入 Inferno Drainer 的「普通授權釣魚」陷阱,讓釣魚者透過鏈下免 gas 的 permit 簽名,將 5.42 億枚 UXLINK 轉走。鏈上證據包含 駭客授權 與 資產被轉移 兩筆關鍵交易。慢霧創辦人余弦說:

「駭客很可能被 Inferno Drainer 這個已知釣魚組織利用標準釣魚手段欺騙。」

他強調,此次並無智能合約漏洞,而是社交工程攻擊濫用授權。

技術缺口與人為疏失交織

UXLINK 首波損失始於智能合約設定不當,次波損失則源於人為授權失誤,兩層風險連鎖凸顯區塊鏈安全的複合特質。Inferno Drainer 長期鎖定 DeFi 用戶,善用鏈下 permit 簽名誘導轉帳。同期間,CYVERS 偵測 多筆 delegateCall 執行與未授權轉帳行為,顯示可能存在更大規模的協同行動。

這齣「螳螂捕蟬,黃雀在後」的雙重攻擊,提醒項目方與使用者、甚至是駭客:技術與審計僅是基礎,操作層面同樣關鍵。UXLINK 必須重塑安全架構以挽回信任,交易所與安全公司也需要持續監控可疑地址流向。

📍相關報導📍

你的電腦正在幫駭客挖比特幣!3,500個網站遭植入「挖礦腳本」,隱形劫持讓用戶毫無察覺